Um für eine gutes Maß an IT-Security auf privaten Rechnern, Smartphones und Tablets zu sorgen, sollten folgende Programme, Methoden und Mechanismen verwendet werden.

- VeraCrypt > Verschlüsselung von Festplatten und USB-Datenträgern

- PGP > Verschlüsselung von Emails und Dateien

- Tor Webbrowser > Anonymes Surfen im Internet

- KeePass > Passwortcontainer

Cloud-Dienste sollten generell vermieden werden. Wenn es gar nicht anders geht, dann sollten die Daten die man darin ablegen möchte vorher verschlüsselt werden.

Alle Hier benannten Programme gibt es als sogenannte „Portable App“ was bedeutet das sie nicht installiert werden müssen sondern direkt ausgeführt werden können. Dadurch ist es möglich und empfehlenswert sich z. B. einen USB-Stick mit diesen wichtigen Programmen vorzubereiten.

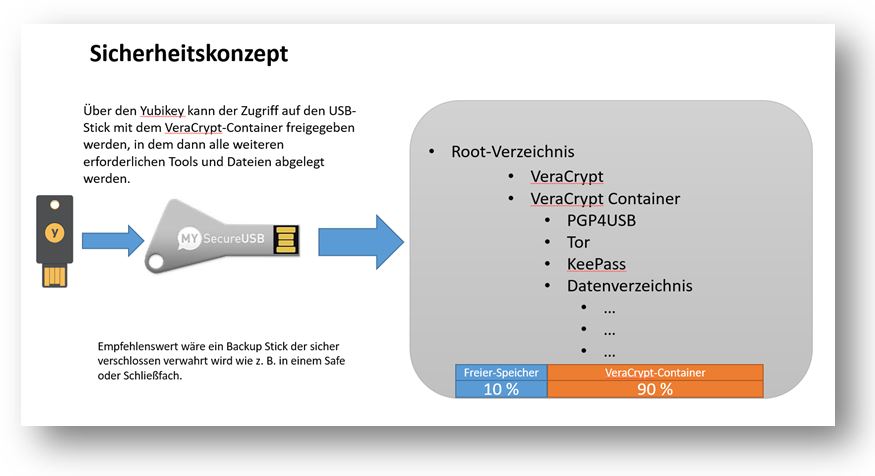

Das Konzept und der Aufbau eines solchen Sticks sollte sein:

- Beschaffen eines Sticks mit ausreichend Speicherkapazität z. B. 256 GB

- Erstellen eine sehr großen verschlüsselten Containers auf dem Stick mittels VeraCrypt. Ca. 10 % des Gesamtvolumens des Sticks sollten frei und nicht Teil des Containers sein.

- Ablage der Portable App „VeraCrypt“ im Root-Verzeichnis des Sticks

- Innerhalb des VeraCrypt-Containers

- Ablage einer Dateistruktur für abzulegende Daten

- Ablage des Tor Browsers

- Ablage des PGP-Tools inkl. des eigenen Private und Public Keys.

- Ablage von Keepass inkl. der eigenen Keepass Datebank.

Die Verschlüsselung sollte entsprechend gehärtet sein und mindestens mit AES256 vorgenommen werden. Der PGP-Schlüssel sollte noch stärker gehärtet werden in dem hier eine Bitrate von 4096 zu Grunde gelegt wird.

Das ganze Konstrukt kann dann noch in Verbindung mit einem Hardwareschlüssel wie z. B. einem YubiKey ergänzt werden.

VeraCrypt

Ist ein freies Programm zur Verschlüsselung von ganzen Festplatten, USB-Datenträgern und erstellt verschlüsselte Datei-Container nach aktuellem Stand der Verschlüsselungstechnik. Die Bedienung und Erstellung von Containern ist so einfach gehalten wie möglich.

Tor

Ist ein auf FireFox basierende Webbrowser der das anonyme Surfen im Internet ermöglicht. Das wird dadurch ermöglicht das die Anfrage an eine Webseite über mehrere Server erfolgt. Wobei nur der erste Server die Quelle des Anfragenden kennt, nicht jedoch den Inhalt der Anfrage selbst. Diese wird über diverse Tor-Server weltweit weitergereicht, wobei nur der Letzte in der Kette den Inhalt der Anfrage kennt, nicht jedoch die Quelle des Anfragenden. Darüber hinaus kann man einen eigenen Tor-Server erstellen und dem Netzwerk hinzufügen was das gesamte Netzwerk ein Stückchen mehr Sicherheit gibt.

PGP

Ist eine althergebrachte weitverbreitete und sichere Methode zur Veschlüsselung von Dateien und Texten. Die Einrichtung ist allerdings kompliziert und doch möglich für jene die sich mit der Thematik etwas aus einander setzen. Ansonsten ist anzuraten jemanden zu Rate zu ziehen der über entsprechende Erfahrung verfügt.

Webseite des Herstellers.

Artikel: PGP einfach erklärt.

KeePass

Dieser Passwort-Container ist er führenste am Markt. Er ist kostenfrei und die Erstellte Datenbankdatei wird mit AES256 Bit verschüsselt was sie nach heutigem Stand der Technik sicher macht. Voraussetzung ist natürlich ein sicheres Masterkennwort.

YubiKey

Der Yubikey ist ein sogenannter Hardwareschlüssel der von sich aus diverse Sicherheitsmethoden verinnerlicht. Dazu gehört sowohl PGP, One-Time-Passwords, Zweifaktorauthentifizierung und noch einiges mehr. Dieser Hardwareschlüssel lässt sich nach entsprechender Konfiguration über eine goldene Kontaktschnittstelle entsprechend der Anwendung aktivieren. Dieser Schlüssel kann technisch nicht ausgelesen werden um Dateien herunter zuladen. Somit ist dieser Hardwareschlüssel wie eine Blackbox. Erhältlich sind diese Yubikeys in unterschiedlichen Varianten und Größen. Allerdings ist die Konfiguration nicht ganz einfach. Mit etwas Eingewöhnungszeit ist aber auch das gelungen. Mittels dieses Yubikeys können sogar Authentifizierungen an Rechnern wie z.B. Windows-Anmeldungen vollzogen werden.

Sicheres Passwort und Passwort-Erstellung

Offiziell wird noch immer gesagt das ein sicheres Passwort aus mindestens 8 Zeichen, in entsprechender Komplexität aus Groß- und Kleinbuchstaben, Ziffern und Sonderzeichen besteht. Nach meiner Einschätzung und jahrelanger Erfahrung im IT Umfeld ist das längst veraltet. Ein Passwort sollte nach heutigen Maßstäben mindestens 20 Zeichen lang sein bei gleichbleibender Komplexität. Meine Empfehlung ist sich einen langen Satz zu überlegen und Zeichenfolgen daraus zu einem Passwort zu bilden. Keine Sorge. Ihre/Sie werden sich nicht das Passwort sondern den Leitsatz merken. Das ist deutlich leichter als es zunächst den Anschein hat. Probiert es einfach aus. Diese Passwort wird ab sofort das einzige und Euer Masterpasswort sein. Alle weiteren zukünftigen Passwörter werdet ihr dann mittels des integrierten Keepass-Passwort-Generator automatisch erstellen. Hier solltet Ihr die Voreinstellungen auf eine hohe Komplexität und eine mindest Zeichenfolge von zwanzig Zeichen einstellen. Diese Passwörter müsst und sollt ihr euch nicht merken, da ihr diese innerhalb von Keepass verwaltet.

Wer dieses Konzept umsetzt und täglich einsetzt kann kaum sicherer sein. Nach heutigem Stand der Technik kann keine Sicherheitsbehörde weltweit eure Daten Knacken und lesbar machen. Die ganze Kraft der Rechenzentren wird an der Dechiffrierung Eurer Daten scheitern.